Le système de santé de l’UE est attaqué. Entre janvier 2021 et mars 2023, le secteur de la santé a été confronté à diversesincidents de cybersécurité, mettant en danger les informations confidentielles des données des hôpitaux et des patients.

Pour la 13e année consécutive, le secteur de la santé a signalé les violations de données les plus coûteuses, avec un coût moyen de 10,93 millions de dollars. Cette année, 40 millions de patients ont déjà été touchés parviolations de données, indiquant que 2023 est en passe d’établir un nouveau record d’attaques contre le secteur de la santé.

Rapport sur les violations de données dans le secteur de la santé en 2023

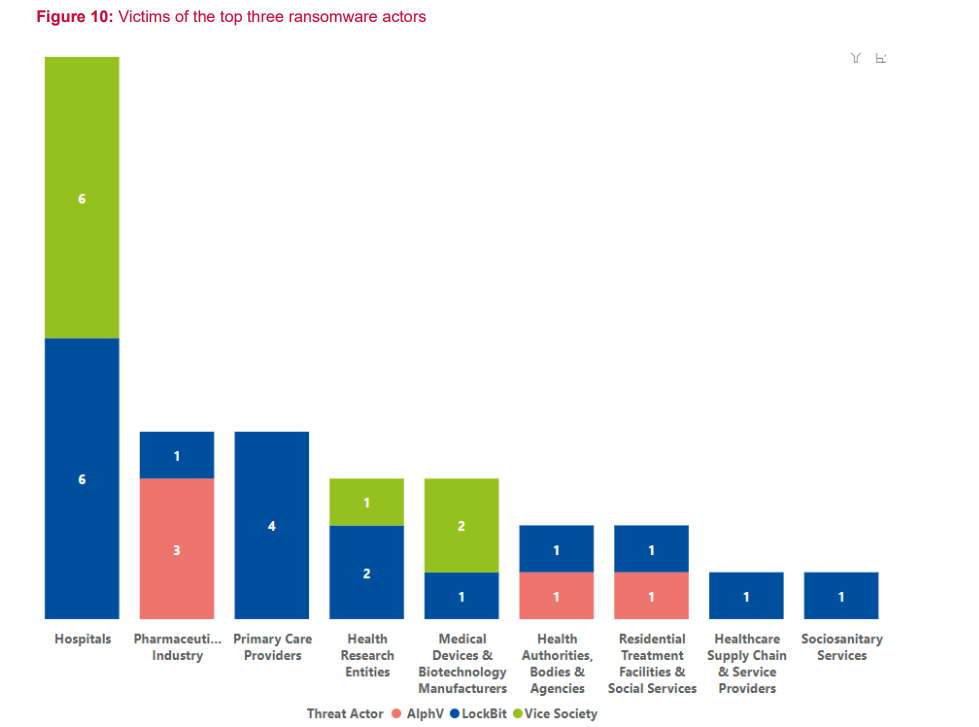

L’Agence de l’Union européenne pour la cybersécurité (ENISA) a réalisé un rapport documentant tous les incidents de cybersécurité signalés début 2023. Parmi ces incidents, 53 % visaient des prestataires de soins de santé, les hôpitaux étant la principale cible des attaques.

La cyberattaque la plus courante contre le secteur de la santé

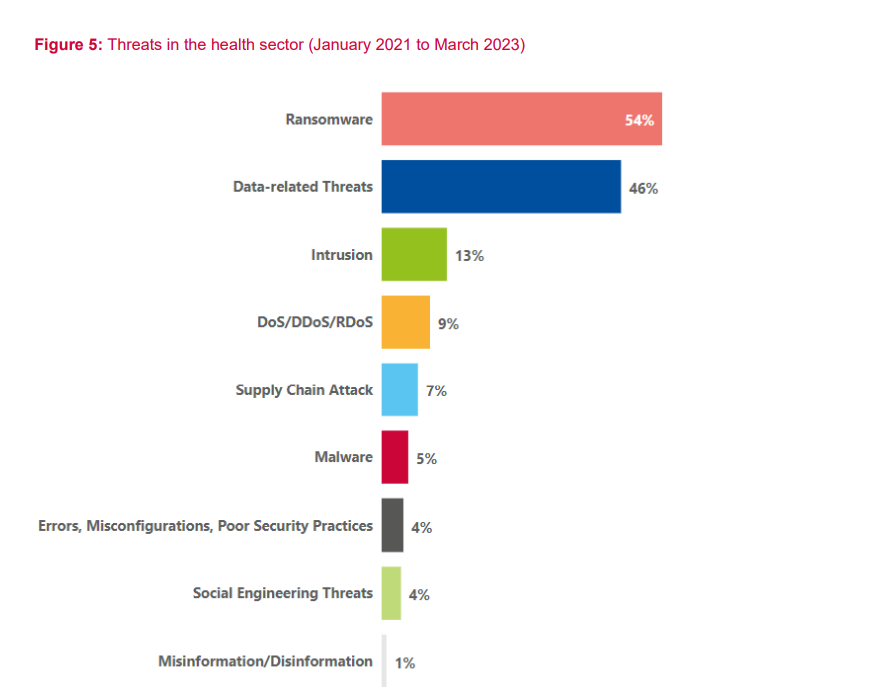

L'attaque la plus courante contre ces prestataires de soins de santé étaitrançongiciel. En raison des informations confidentielles et sensibles conservées par les hôpitaux et autres prestataires de soins de santé, les ransomwares constituent la méthode la plus efficace permettant aux cybercriminels d’extorquer de l’argent à leurs victimes.

Un rançongiciel est uncyberattaquedans lequel les pirates prennent le contrôle des fichiers, des données ou des appareils de leur cible. Ils exigeront ensuite le paiement d’une rançon pour restituer les actifs et la confidentialité de la cible.

Les ransomwares connaissent une croissance rapide, passant de 46 à 56 incidents entre 2021 et 2022, et ont continué de croître tout au long du premier semestre 2023.

Comment fonctionnent les ransomwares ?

La forme la plus courante de ransomware est le « ransomware de chiffrement », qui se produit lorsque le réseau de la victime est infecté via des pièces jointes malveillantes, des téléchargements, de faux sites Web ou des vulnérabilités logicielles.

Une fois installé, le ransomware crypte les fichiers sur le disque dur local, les rendant inaccessibles et illisibles. Pour retrouver l’accès, l’attaquant exige le paiement d’une rançon, souvent en Bitcoin, en échange d’une clé de déchiffrement qui ramène les fichiers à leur état d’origine.

Autres types courants de violations de données dans le secteur de la santé

Menaces liées aux donnéessont la préoccupation la plus importante du secteur de la santé et sont classées comme des violations ou des fuites de données.

Une violation de données est une attaque intentionnelle d'un cybercriminel visant à obtenir un accès non autorisé à des informations sensibles. UNfuite de données, d’autre part, est la divulgation involontaire d’informations confidentielles, telle qu’une erreur humaine ou de mauvaises pratiques de sécurité.

Outre les ransomwares, voici d’autres menaces courantes qui pèsent sur le secteur de la santé.

Attaques par déni de service distribué (DDoS)

Une attaque par déni de service distribué utilise des robots pour inonder un site Web ou un service en ligne au point de surcharger le serveur du site Web. Cette attaque vise à ralentir le site Internet ou à le rendre inaccessible. Une attaque DDoS contre un hôpital perturbe la communication entre le personnel et les patients et entrave l'accès aux données des patients.

Début 2023, la montée du hacktivisme pro-russe a accru le nombre d’attaques DDoS à travers l’Europe, avec un total de 20 incidents contre les autorités sanitaires européennes aux Pays-Bas, au Danemark, en Suède et en Espagne.

Logiciel malveillant

Logiciel malveillant, abréviation de logiciel malveillant, fait référence à un logiciel conçu pour endommager, exploiter ou compromettre les systèmes informatiques, les réseaux, les appareils et les données.

Dans le secteur de la santé, 5 % des incidents concernaient des logiciels malveillants. Dans ces cas,e-mails de phishingont été infectés par des logiciels malveillants et envoyés aux clients et aux patients pour les inciter à cliquer sur un lien ou un fichier infecté qui volerait ensuite leurs données sensibles.

Ingénierie sociale, intrusion et autres menaces de cybersécurité pour le secteur de la santé

Le secteur de la santé reposant sur la conservation et le stockage de données sensibles, il constitue une cible privilégiée pour les cybercriminels à la recherche d’énormes profits. Pour cette raison, les ransomwares et les menaces liées aux données ont été signalés comme les attaques les plus courantes. Néanmoins, les organisations sont également exposées à un plus large éventail d’attaques, comme indiqué ci-dessous.

Les trois incidents de violation de données suivants survenus en 2023 illustrent à quel point une cyberattaque peut être dévastatrice pour les organismes de santé, tant pour l'entreprise que pour ses victimes.

Deux de ces attaques ont été perpétrées par le tristement célèbregroupes de hackersRansom House et LockBit, ce dernier étant responsable du plus grand nombre d'incidents par rapport à ces groupes rapportés ci-dessous.

Jetons un coup d’œil à trois des attaques de violation de données les plus importantes de 2023, à commencer par les États-Unis.

Le Managed North Care of America (MCNA)

La MCNA offre une assurance dentaire aux employeurs privés, aux particuliers et aux familles aux États-Unis. Il s'agit de l'un des plus grands prestataires de soins dentaires et bucco-dentaires parrainés par le gouvernement américain.

Le 6 mars 2023, le MCNA a déclaré avoir été informé d'un accès informatique non autorisé. Une fois l'enquête menée, il a été découvert que l'attaque avait eu lieu le 26 février. Peu de temps après, une notification a été envoyée au bureau du procureur général du Maine, indiquant que 8 923 662 personnes avaient été touchées par cette violation.

LockBit a revendiqué l'attaque du 7 mars et menacé de libérer 700 Go deinformations sensiblesà moins que la MCNA n'ait payé une rançon de 10 millions de dollars avant le 6 avril.

Le 7 avril, LockBit a publié les données volées, mettant ainsi les éléments suivants à la disposition du public pour téléchargement.

- Noms complets, adresses, numéros de téléphone

- Numéros de sécurité sociale et gouvernementaux

- Régimes d'assurance maladie

- Radiographies, prescriptions de médicaments, nom du dentiste et traitement

Étant donné que lefuite d'informationsest susceptible d'être téléchargé par d'autres cybercriminels, toute personne associée à la MNCA à ce moment-là doit surveiller régulièrement son activité de crédit pour se protéger contre le vol d'identité ou la fraude.

Hôpital Clinique de Barcelone

Le 5 mars 2023, l'hôpital Clínic de Barcelone a été victime d'une attaque de ransomware par le groupe cybercriminel Ransom House. Le service informatique et cybersécurité de l’hôpital a rapidement alerté l’Agence catalane de cybersécurité pour connaître le type de données volées et les solutions disponibles.

Le ransomware a été introduit en raison du logiciel obsolète de l’hôpital, une vulnérabilité courante exposée par les pirates informatiques. Cette vulnérabilité a provoqué une intrusion non autorisée dans le logiciel de l'hôpital et le vol et le cryptage ultérieur de ses données.

À la suite de cette attaque, 4,5 téraoctets de données personnelles ont été compromis. Pour son retour, Ransom House a exigé un paiement de 4,5 millions de dollars pour empêcher que ces données ne soient disponibles au téléchargement par le public.

Les données volées lors de l'attaque ont ensuite été publiées et mises en vente sur leWeb sombreaprès que l'hôpital a refusé de payer, rendant les informations sensibles suivantes sur les patients disponibles à l'achat.

- Admission et dossier médical

- Ordonnances médicales

- Rapports de bloc opératoire

- Race, orientation sexuelle et croyances religieuses

Cette attaque a également sérieusement affecté la manière dont l’hôpital gérait les soins et l’administration des patients. Les infirmières ont dû traiter manuellement les cas des patients sur papier et les ambulances ont dû être redirigées vers d'autres hôpitaux de Barcelone. En outre, l'hôpital a dû annuler 150 opérations non urgentes et 3 000 rendez-vous.

Centre Hospitalier Universitaire (CHU) Saint-Pierre, Belgium

Les 10 et 11 mars, un hôpital universitaire de Bruxelles a été une nouvelle victime d'une cyberattaque. Le PDG de l'hôpital, Pierre Leroy, a déclaré que l'hôpital avait pris connaissance de l'attaque après que « nos spécialistes aient pu détecter une activité anormale sur le réseau informatique ».

Heureusement, l'hôpital a mis en œuvre un plan d'urgence impliquant le personnel pour passer au travail sur papier, et toutes les ambulances ont été détournées vers les hôpitaux voisins par mesure de précaution.

L'hôpital a également déconnecté ses serveurs pour éviter d'endommager le système, et les responsables de l'hôpital ont déclaré que rien n'indiquait que des données personnelles ou sensibles aient été compromises en raison de l'attaque.

Comment les hôpitaux peuvent-ils prévenir les violations de données dans le secteur des soins de santé ?

Pour les professionnels de santé, il est crucial d’être conscients des risques de cyberattaques au sein du secteur. Selon une étude de l'ENISA, seules 27 % des industries du secteur de la santé disposent d'un système de défense dédié contre les ransomwares.

Les connaissances en matière de cybersécurité doivent être transmises à des professionnels non informatiques, car toute personne travaillant avec des informations sensibles ou travaillant en ligne devrait accroître ses connaissances.sensibilisation à la cybersécurité. La même étude de l'ENISA a montré que 40 % du personnel non informatique n'a aucune sensibilisation ou formation aux risques de cybersécurité.

Pour protéger les hôpitaux, les patients et le personnel, les prestataires de soins de santé doivent suivre des pratiques de cyberhygiène qui peuvent contribuer à atténuer les menaces de cyberattaques. Exécutionsystèmes de gestion de cabinet basés sur le cloudpeut encore améliorer la sécurité et rationaliser les opérations

Intégration du stockage cloud

Les solutions de stockage dans le cloud deviennent rapidement la norme non seulement pour les particuliers mais aussi pour les grandes entreprises. Un fournisseur de stockage cloud sécurisé mettra en œuvre des mesures de sécurité et suivra les lois de conformité qui protègent les données médicales comme laRGPD ou HIPAA.

Les sauvegardes sont l’un des moyens les plus efficaces pour le stockage dans le cloud de contribuer à la protection contre les cyberattaques. En utilisantsauvegardes cloud pour se protéger contre les ransomwaresCela signifie que même si les fichiers sont cryptés sur un appareil, les fichiers sauvegardés sont toujours accessibles depuis un autre appareil dans le cloud.

Les sauvegardes sont l’un des moyens les plus efficaces pour le stockage dans le cloud de contribuer à la protection contre les cyberattaques. L'utilisation de sauvegardes dans le cloud pour se protéger contre les ransomwares signifie que même si les fichiers sont cryptés sur un appareil, les fichiers sauvegardés sont toujours accessibles depuis un autre appareil dans le cloud.

Internxt Drive est unStockage cloud conforme à la HIPAAoffre de servicessolutions de sauvegarde de stockage cloudet pour aider à protéger les données sensibles contre les ransomwares, protégées par une connaissance nulle et un cryptage de bout en bout pour une sécurité maximale.

Avecstockage cloud sécurisé, les hôpitaux ou autres organismes de santé peuvent chiffrer les données qu'ils stockent au repos et en transit, ce qui signifie que les données sont chiffrées lorsqu'elles sont stockées dans le cloud et lors de leur transfert, les protégeant ainsi contre les tiers ou les pirates informatiques.

Les fournisseurs de stockage cloud sont également responsables du maintien de la sécurité de leurs plateformes. Ils mettront continuellement à jour et corrigeront leurs systèmes contre les menaces de sécurité, réduisant ainsi le nombre d'attaques contre les hôpitaux causées par des logiciels obsolètes, comme ce fut le cas avec l'Hospital Clinic De Barcelona.

Formation et sensibilisation des employés

16 % des attaques sont causées par une erreur humaine, qui peut être évitée si les organisations forment leurs employés à reconnaître les signes d'erreur.Cybermenaces courantes, comme les e-mails de phishing.

Par conséquent, les employés doivent être formés aux caractéristiques deConformité HIPAApour comprendre et prévenir les attaques de cybersécurité. Les employés doivent également savoir comment reconnaître et signaler les e-mails de phishing suspects, car il s'agit d'un moyen courant utilisé par les cybercriminels pour introduire des ransomwares dans le système.

Autreconseils de cyberhygièneles employés peuvent suivre sont :

- Gestion des mots de passe : apprenez aux employés les éléments essentiels d'un mot de passe fort (long, complexe et unique) et comment intégrer leur mot de passe à l'authentification multifacteur.

- Mises à jour logicielles : les employés doivent garder leurs appareils, mobiles, tablettes et ordinateurs à jour à tout moment afin de réduire le risque d'introduction de logiciels malveillants dans des logiciels obsolètes.

- Mises à jour régulières des formations : la formation et la mise à jour des problèmes de sécurité aideront les employés à identifier et à signaler les activités suspectes avant que trop de dégâts ne soient causés.

Effectuer régulièrement des évaluations et des formations en matière de cybersécurité

Évaluations de cybersécuritédoit évaluer les risques liés aux systèmes informatiques, aux réseaux et aux applications de l’organisation afin d’identifier ou de remédier aux vulnérabilités, faiblesses ou domaines à améliorer potentiels.

Le but de ces évaluations est de comprendre les forces et les faiblesses de l’organisation. Une façon de procéder consiste àeffectuer des tests d'intrusion(pen testing), qui est le processus de :

- Planification : Définir les objectifs et les méthodes de tests dans l'organisation

- Reconnaissance : collecte d'informations sur l'infrastructure et les systèmes pouvant être la cible d'une attaque

- Exploitation : tentative d'exploitation de ces vulnérabilités pour accéder à la plateforme à des fins malveillantes

- Rapports : documenter les résultats, les méthodes utilisées et les impacts potentiels si les problèmes ne sont pas résolus.

- Remède : Fournissez des recommandations pour corriger les vulnérabilités et les faiblesses.

Des évaluations et des tests réguliers effectués par les bonnes personnes peuvent considérablement aider les hôpitaux et les organismes de santé associés à prendre des mesures correctives avant qu'ils ne deviennent des cibles privilégiées pour les cybercriminels.

Investir dans la cybersécurité des soins de santé favorisera une culture de sensibilisation qui garantira le bien-être de l'hôpital, de ses employés et de ses patients.

Par ailleurs, unrapport de violation de données par IBMmontre que les soins de santé se classent régulièrement au premier rang en termes de coûts de violation de données, à 10,93 millions de dollars. Le secteur financier arrive en deuxième position, avec 5,9 millions de dollars, et les sociétés pharmaceutiques ont réussi à réduire leurs coûts en matière de violation de données de 5,01 dollars en 2022 à 4,82 millions de dollars en 2023.

L’avenir de la sécurité des soins de santé pour les patients et les professionnels de la santé

Alors que les attaques contre les secteurs de la santé continuent de battre des records chaque année, les hôpitaux et autres organismes de santé doivent se conformer auxlois sur la confidentialitémis en place par les gouvernements pour se défendre contre les menaces constantes d’attaques contre les données.

Alors que l’avenir des soins de santé continue de développer des technologies innovantes, le risque d’incidents de sécurité pour les hôpitaux ne disparaîtra jamais. En conséquence, le secteur de la santé doit se préparer à un avenir basé sur la protection de la vie et des données de ses patients.